Nội dung

Danh sách OWASP TOP 10 năm 2021 đã được công bố. Danh sách này chỉ ra rằng broken access control là rủi ro bảo mật ứng dụng web nghiêm trọng nhất hiện nay.

1. Danh sách này được tổng hợp như thế nào?

“Chúng tôi lấy dữ liệu từ các tổ chức đang kiểm tra các nhà cung cấp thương mại, các bên triển khai chương trình bug bounty và các tổ chức đóng góp dữ liệu thử nghiệm nội bộ. Một khi có dữ liệu, chúng tôi sẽ tiến hành phân tích cơ bản xem danh sách điểm yếu chung CWEs (Common Weakness Enumerations) dẫn đến rủi ro nào”, OWASP giải thích.

“Danh sách TOP 10 được định hướng theo dữ liệu một cách khách quan. Chúng tôi đã chọn tám trong số mười danh mục từ dữ liệu được đóng góp và hai danh mục từ TOP 10 cuộc khảo sát cộng đồng ở mức độ cao”.

2. OWASP Top 10 2021: Điều gì đã thay đổi trong 4 năm qua?

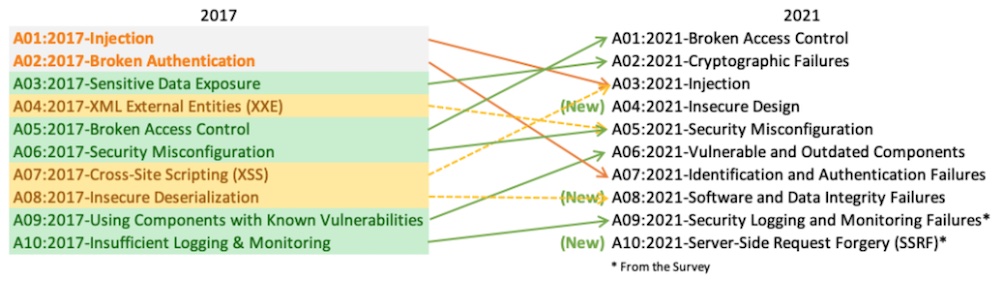

Theo OWASP, có ba danh mục mới trong phiên bản mới nhất của danh sách TOP 10 OWASP. Đó là insecure design (thiết kế không bảo mật), software and data integrity failures (lỗi toàn vẹn phần mềm và dữ liệu) và security logging and monitoring failures (lỗi ghi nhật ký bảo mật và giám sát).

“Một danh mục mới cho năm 2021 tập trung vào các rủi ro liên quan đến các sai sót trong thiết kế và cấu trúc đã kêu gọi sử dụng nhiều hơn các chi tiết thiết kế an toàn và các kiến trúc tham chiếu”, OWASP nói thêm.

Danh mục lỗi toàn vẹn phần mềm và dữ liệu bao gồm các lỗi liên quan đến cập nhật phần mềm (không đủ xác minh tính toàn vẹn), dữ liệu quan trọng và CI / CD pipelines (không an toàn).

Theo dõi và ghi nhật ký bảo mật là hoạt động rất quan trọng để phát hiện, báo cáo và phản hồi các vi phạm hiện có.

Một số danh mục khác đã được đổi tên (để tập trung vào nguyên nhân gốc rễ) và thay đổi. Một số đã được hợp nhất.

Danh sách cuối cùng như sau:

- A01:2021-Broken Access Control (kiểm soát truy cập bị lỗi/ hỏng)

- A02:2021-Cryptographic Failures (lỗi mật mã)

- A03:2021-Injection

- A04:2021-Insecure Design (thiết kế không bảo mật)

- A05:2021-Security Misconfiguration (cấu hình bảo mật sai)

- A06:2021-Vulnerable and Outdated Components (các thành phần dễ bị tổn thương và lỗi thời)

- A07:2021-Identification and Authentication Failures (lỗi nhận dạng và xác thực)

- A08:2021-Software and Data Integrity Failures (lỗi toàn vẹn phần mềm và dữ liệu)

- A09:2021-Security Logging and Monitoring Failures (lỗi ghi nhật ký bảo mật và giám sát)

- A10:2021-Server-Side Request Forgery (yêu cầu máy chủ giả mạo)

OWASP giải thích chi tiết từng danh mục kèm theo các ví dụ về kịch bản tấn công, tài liệu tham khảo, danh sách các CWEs và các bí quyết ngăn chặn lỗ hổng.

Dự án cũng tư vấn cho các tổ chức về cách sử dụng nó làm cơ sở để bắt đầu một chương trình bảo mật ứng dụng.

“Một nửa danh mục trong danh sách mới đã xuất hiện trong danh sách từ năm 2003 dưới một vài hình thức. Vì vậy 18 năm phát triển, thử nghiệm và học hỏi công nghệ vẫn chưa đủ để khắc phục những sai sót này. Điều này có nghĩa là chúng ta cần thay đổi cách tiếp cận của mình đối với việc bảo mật ứng dụng”, Sean Wright, kỹ sư bảo mật ứng dụng tại Immersive Labs chia sẻ.

“Tôi nhận thấy rằng phương pháp tiếp cận của chúng ta cho đến nay đang thiếu sự tham gia của “những người đứng sau màn hình”. Chúng ta cần trao quyền cho các nhà phát triển để đưa bảo mật vào thiết kế và code. Bên cạnh đó, cần trang bị cho các thành viên trong nhóm kiến thức mới về công nghệ nhằm tạo ra các ứng dụng an toàn hơn. Hành động này mang lại cho con người và công nghệ cơ hội tốt nhất để làm việc cùng nhau nếu chúng ta muốn giảm tác động cũng như sự lây lan của các lỗ hổng bảo mật đang lặp đi lặp lại. Sự kết hợp giữa công nghệ và con người sẽ giúp chúng ta nâng cao bảo mật cho ứng dụng và hy vọng có thể giải quyết một số vấn đề có ảnh hưởng lớn nhất trong hai thập kỷ qua. Sau khi chúng tôi thực hiện từng bước để đạt được điều này, tôi tin rằng chúng ta sẽ ít phải thấy những điều tương tự trong danh sách OWASP TOP 10 trong tương lai ”.