Nội dung

1. Vấn nạn: Credential Stuffing (Nhồi nhét thông tin danh tính)

1.1. Credential stuffing là gì?

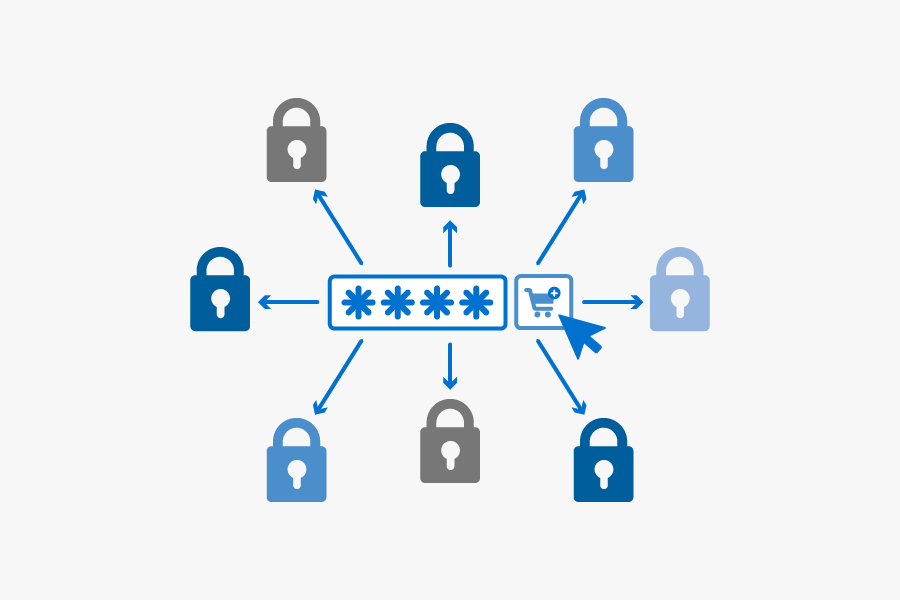

Credential stuffing là kỹ thuật tấn công dựa vào hình thức tấn công brute force. Tuy nhiên, với kỹ thuật này, tin tặc không cần phải dành thời gian và công sức để cố gắng đoán từng khẩu. Thay vào đó, chúng sử dụng các thông tin xác thực thu được trong những vụ vi phạm dữ liệu trước đó để thực hiện cuộc tấn công mới trên một nền tảng hoàn toàn khác.

Thật không may, nhiều người vẫn có thói quen sử dụng chung mật khẩu và các câu hỏi xác minh bảo mật trên một loạt các trang web khác nhau. Vì vậy, bằng cách sử dụng thông tin xác thực bị lộ do vi phạm dữ liệu, tin tặc có thể xâm nhập vào tài khoản của người dùng mà không cần nỗ lực quá nhiều.

Ví dụ: Tin tặc sử dụng tên người dùng và mật khẩu thu được từ vụ tấn công vào một sàn thương mại điện tử để đăng nhập vào trang web của một ngân hàng. Nếu nạn nhân có tài khoản tại ngân hàng này đồng thời sử dụng tên người dùng và mật khẩu giống như sàn TMĐT thì tin tặc sẽ xâm nhập thành công.

1.2. Những mục tiêu hàng đầu của các vụ tấn công credential stuffing

Ngành tài chính là mục tiêu hàng đầu của các vụ tấn công credential stuffing. Trong một năm, các doanh nghiệp hoạt động trong lĩnh vực này phải gánh chịu 3,45 tỷ cuộc tấn công credential stuffing. Nếu thành công, tin tặc có thể tiếp tục bòn rút tiền từ các tài khoản người dùng hiện có, thực hiện hành vi gian lận thẻ tín dụng, tống tiền doanh nghiệp hoặc các hành vi bất chính khác. Nhưng thiệt hại không chỉ giới hạn ở lĩnh vực tài chính.

Trong một báo cáo vào năm 2021, Auth0 (một dịch vụ web trực tuyến xử lý các giao thức xác thực) tiết lộ rằng credential stuffing chiếm 16,5% số lần đăng nhập vào nền tảng của mình trong ba tháng đầu năm. Báo cáo của họ chỉ ra rằng, hai ngành bị ảnh hưởng nhiều nhất bởi các cuộc tấn công credential stuffing là ngành bán lẻ và ngành du lịch kết hợp giải trí.

2. Sáu biện pháp đối phó với việc chiếm đoạt tài khoản

Để khắc phục vấn đề credential stuffing và chiếm đoạt tài khoản, các tổ chức, doanh nghiệp cần một giải pháp kết hợp giữa các phương thức bảo vệ an ninh mạng. Dưới đây là sáu điều doanh nghiệp nên cân nhắc:

2.1. Phát hiện tấn công

Dấu hiệu dễ nhận biết của một cuộc tấn công credential stuffing là tỷ lệ đăng nhập thất bại tăng đột ngột trong một khoảng thời gian ngắn.

2. Xác thực hai yếu tố (2FA)

Xác thực hai yếu tố nên là yêu cầu bắt buộc đối với tất cả các tài khoản có tính rủi ro cao. Ví dụ như, tài khoản người dùng đã ghi lại số lần đăng nhập thất bại cao đáng ngờ.

3. Giám sát, theo dõi các dữ liệu bị vi phạm

Các doanh nghiệp nên liên tục theo dõi trên internet để biết các tiết lộ công khai về các vi phạm dữ liệu và các địa chỉ email bị lộ. Tất cả các tài khoản bị xâm phạm phải được đánh dấu để thiết lập lại mật khẩu và 2FA trong tương lai.

4. Thiết lập chính sách mật khẩu nâng cao

Các doanh nghiệp nên khuyến khích người dùng sử dụng phần mềm quản lý mật khẩu uy tín. Các nền tảng này thường cung cấp các công cụ để tạo mật khẩu đủ mạnh cho tài khoản, tránh trường hợp người dùng đặt mật khẩu yếu khiến tin tặc dễ bẻ khóa.

5. Xác thực ứng dụng

Điều quan trọng là phải xác thực ứng dụng cũng như người dùng để kiểm soát quyền truy cập vào các dịch vụ back end của doanh nghiệp và ngăn chặn các cuộc tấn công brute force từ bot hoặc tập lệnh. Cùng với 2FA, hoạt động này có thể tạo ra một rào cản ngăn chặn hiệu quả các cuộc tấn công theo kịch bản có sẵn.

6. Bảo mật Zero-Trust

Bảo mật zero-trust cầu tất cả người dùng phải trải qua quá trình xác thực liên tục trước khi có quyền truy cập vào các ứng dụng và dữ liệu. Nếu thông tin đăng nhập của người dùng không hoạt động bên trong các tập lệnh, tin tặc sẽ không muốn đánh cắp chúng. Đây là giải pháp hiệu quả để ngăn chặn vi phạm dữ liệu – giảm giá trị của dữ liệu xuống 0.

Các cuộc tấn công credential stuffing là một trong những kỹ thuật chiếm đoạt tài khoản phổ biến nhất. Cách đơn giản nhất để ngăn chặn chúng là đảm bảo tên người dùng / mật khẩu của riêng họ không đủ quyền truy cập vào các hệ thống back-end. Bên cạnh đó, các yêu cầu về 2FA, xác thực ứng dụng để có quyền truy cập vào máy chủ sẽ giúp doanh nghiệp của bạn giảm thiểu rủi ro tấn công chiếm đoạt tài khoản đáng kể.

Tham khảo: threatpost