Nội dung

Các chuyên gia bảo mật vừa biên soạn một danh sách về các lỗ hổng bảo mật mà các nhóm tin tặc ransomware và đồng bọn của chúng đang lợi dụng để tấn công vào hệ thống mạng của nạn nhân.

Hành động này bắt nguồn từ lời kêu gọi của Allan Liska, thành viên của một nhóm ứng cứu sự cố của Recorded Future trên Twitter vào trung tuần tháng 9.

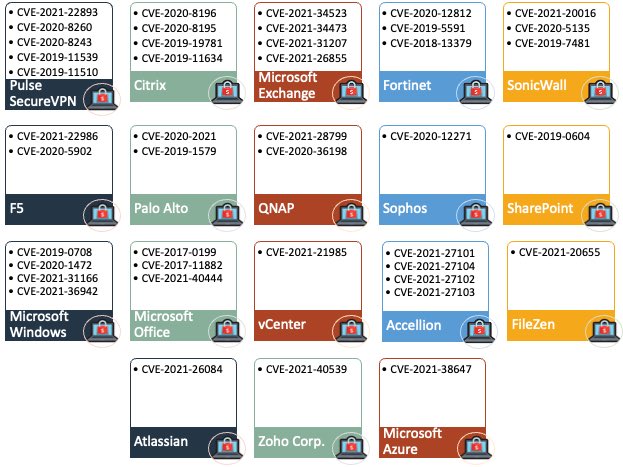

Sau đó, với sự giúp đỡ của một số cộng tác viên khác, danh sách lỗ hổng bảo mật đã nhanh chóng tăng lên. Chúng gồm các lỗi bảo mật tồn tại trong sản phẩm của hơn 12 nhà cung cấp phần mềm và phần cứng khác nhau.

Danh sách này giúp doanh nghiệp biết được các điểm yếu bảo mật đang tồn tại. Từ đó, họ có thể bảo vệ hệ thống mạng của mình khỏi các cuộc tấn công ransomware.

Các lỗ hổng trong tầm ngắm của các nhóm tin tặc ransomware năm 2021

Chỉ trong năm 2021, các nhóm tin tặc ransomware và đồng bọn của chúng đã nghĩ ra nhiều chiêu trò mới, nhắm mục tiêu vào các lỗ hổng được khai thác tích cực.

Ví dụ: trong tuần thứ 3 của tháng 9, nhiều tội phạm mạng thuê ransomware-as-a-service đã tiến hành khai thác RCE (Remote Code Execution) nhắm vào lỗ hổng MSHTML của Windows đã được vá gần đây (CVE-2021-40444).

Vào đầu tháng 9, Conti ransomware cũng bắt đầu nhắm mục tiêu vào các máy chủ Microsoft Exchange. Chúng xâm phạm vào hệ thống mạng của doanh nghiệp bằng cách khai thác lỗ hổng ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207).

Vào tháng 8, LockFile sử dụng phương pháp tấn công chuyển tiếp PetitPotam NTLM (CVE-2021-36942) để chiếm quyền điều khiển tên miền Windows trên toàn thế giới.

Vào tháng 7, HelloKitty ransomware đã nhắm mục tiêu vào các thiết bị SonicWall (CVE-2019-7481). Trong khi đó, REvil xâm nhập vào hệ thống mạng của Kaseya (CVE-2021-30116, CVE-2021-30119 và CVE-2021-30120) và tấn công khoảng 60 MSP sử dụng server VSA tại chỗ và 1.500 khách hàng doanh nghiệp khác.

FiveHands ransomware đã liên tục khai thác lỗ hổng SonicWall CVE-2021-20016 trước khi chúng được vá vào cuối tháng 02/2021.

QNAP cũng cảnh báo về các cuộc tấn công ransomware AgeLocker trên các thiết bị NAS bằng cách sử dụng một lỗ hổng chưa được tiết lộ trong chương trình lỗi thời vào tháng 4.

Cùng tháng đó, Cring ransomware đã mã hóa các thiết bị Fortinet VPN chưa được vá lỗ hổng (CVE-2018-13379) trên hệ thống mạng của các công ty thuộc khu công nghiệp sau khi FBI và CISA đưa ra cảnh báo: các tác nhân đe dọa đang rà quét các thiết bị Fortinet dễ bị tổn thương.

Vào tháng 3, các máy chủ Microsoft Exchange trên toàn thế giới đã bị tấn công bởi Black Kingdom và DearCry ransomware như một phần của làn sóng tấn công mạnh mẽ này đã nhắm vào các hệ thống chưa được vá thông qua lỗ hổng ProxyLogon (CVE-2021-26855, CVE-2021-26857, CVE- 2021-26858, CVE-2021-27065).

Cuối cùng nhưng không kém phần quan trọng, Clop ransomware đã tấn công vào các máy chủ Accellion (CVE-2021-27101, CVE-2021-27102, CVE-2021-27103, CVE-2021-27104) từ giữa tháng 12/2020 và tiếp tục vào tháng 1/2021, tăng tiền chuộc trung bình trong ba tháng đầu năm.

Chống lại mối đe dọa ransomware đang gia tăng

Danh sách lỗ hổng của Allan Liska và cộng sự của anh ấy đã góp phần vào nỗ lực chống lại các cuộc tấn công ransomware. Ransomware đã khiến nhiều tổ chức công và tư nhân trên toàn thế giới lao đao trong nhiều năm.

Tháng trước, Microsoft, Google Cloud, Amazon Web Services, AT