Nội dung

Tấn công Deface hay Website Defacement là kiểu tấn công làm thay đổi giao diện trực quan của một trang web. Cùng SecurityBox tìm hiểu về hình thức tấn công này cũng như giải pháp phòng chống qua bài viết sau.

1. Tấn công Deface – Website Defacement

1.1. Tấn công Deface là gì?

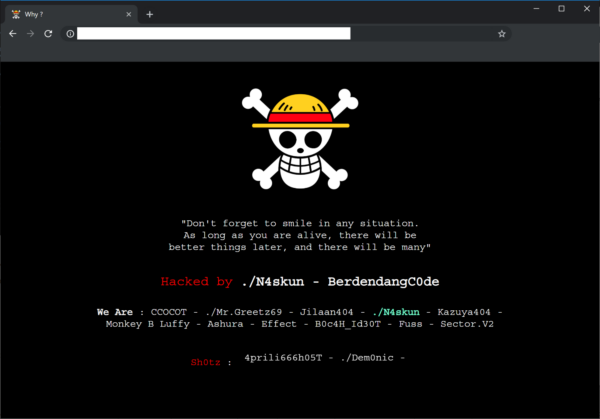

Tấn công Deface (Website Defacement) là hình thức tấn công làm thay đổi giao diện trực quan của một trang web. Đây là hành động của những hacker chuyên bẻ khoá hệ thống. Chúng đột nhập vào máy chủ web và thay thế trang web được host bằng giao diện trang web của riêng chúng. Hình thức tấn công Deface phổ biến nhất là sử dụng SQL Injection để đăng nhập vào tài khoản admin.

1.2. Mục đích của tấn công Deface

Tin tặc tấn công Deface nhằm nhiều mục đích khác nhau và dưới đây là 3 mục đích chính:

- Mục đích tốt: cảnh báo cho quản trị viên biết website đang tồn tại lỗ hổng bảo mật để họ có thể khắc phục.

- Mục đích xấu: đăng các nội dung bôi xấu nạn nhân hoặc lan truyền các quan điểm chống phá nhà nước…

- Mục đích cá nhân: chứng tỏ năng lực của bản thân hoặc của nhóm hacker.

1.3. Dấu hiệu nhận biết website bị tấn công Deface

Thông thường, khi các trang mặc định như: home.html, trangchu.html, default.html… bị thay đổi nghĩa là website đã bị tấn công Deface. Tuy nhiên, nếu tin tặc không thay đổi nội dung của những file trên thì hơi khó phát hiện. Trong trường hợp này, doanh nghiệp có thể nhận được cảnh báo từ nhà cung cấp hosting.

2. Nguyên nhân website bị tấn công Deface

Website bị tấn công Deface chủ yếu do 5 nguyên nhân dưới đây:

2.1. Website tồn tại lỗ hổng bảo mật

Các lỗ hổng bảo mật nghiêm trọng tồn tại trên website là nguyên nhân phổ biến nhất dẫn đến tình trạng website bị Deface. Thông qua các lỗ hổng này, tin tặc có thể upload file lên server hoặc đăng nhập vào trang quản trị website. Lỗ hổng bảo mật có thể xuất phát từ những hành vi sau:

- Đặt mật khẩu quá yếu. Thiếu cơ chế chống brute force khiến tin tặc dễ dàng tìm ra mật khẩu admin.

- Cài đặt các plugin, extension… không uy tín và dính lỗi bảo mật.

- Không cập nhật phiên bản mới nhất cho website.

- Lỗi lập trình. Trong quá trình code website, lập trình viên có thể vô tình tạo ra các lỗ hổng có thể khai thác.

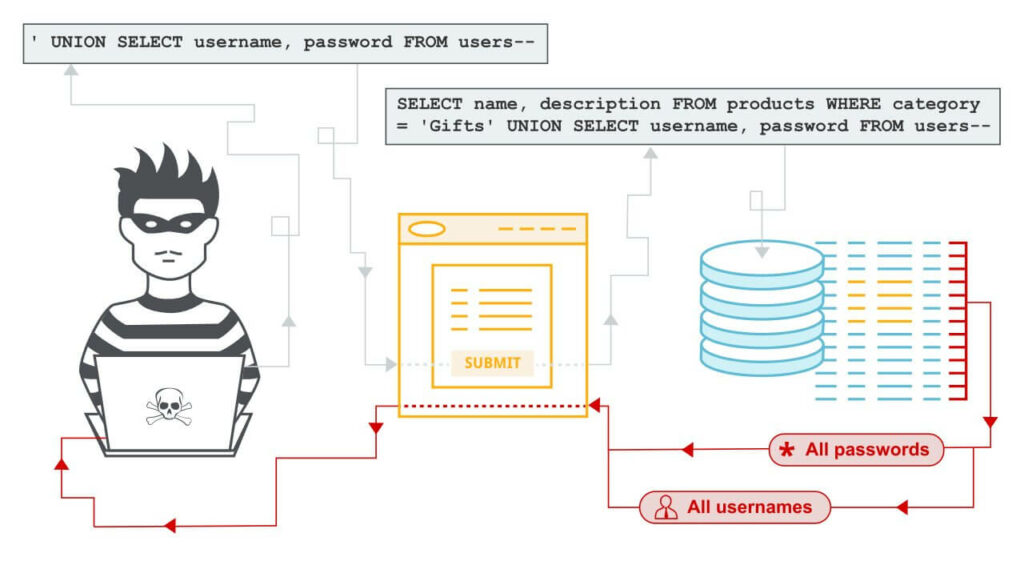

2.1. Tấn công SQL Injection

SQL Injection là kỹ thuật cho phép tin tặc lợi dụng lỗ hổng về câu truy vấn của các ứng dụng. Bằng cách chèn thêm một đoạn SQL để làm sai câu truy vấn ban đầu, tin tặc có thể khai thác dữ liệu từ database. SQL Injection còn cho phép tin tặc thực hiện các thao tác như admin trên cơ sở dữ liệu của ứng dụng.

2.2. Tấn công XSS (Cross Site Scripting)

XSS là kỹ thuật cho phép tin tặc chèn những đoạn script độc hại vào một website. Các script này sẽ được thực thi ở phía người dùng \. Ví dụ tại các form tìm kiếm, comment, form đăng nhập. Đối với XSS, người bị tấn công là người dùng chứ không phải website, hacker có thể dùng XSS để gửi những đoạn script độc hại tới một người dùng bất kỳ, và trình duyệt của người dùng sẽ thực thi những đoạn script đó và gửi về cho hacker những thông tin của người dùng thông qua email hoặc server do hacker định sẵn từ trước.

Cross-site scripting (XSS) là một kiểu tấn công bảo mật trong đó kẻ tấn công đưa các tập lệnh độc hại vào phần nội dung của các trang web đáng tin cậy khác. Tấn công Cross-site scripting xảy ra khi một nguồn không đáng tin cậy được phép đưa code của chính nó vào một ứng dụng web và mã độc đó được bao gồm trong nội dung gửi đến trình duyệt của nạn nhân.

XSS là một trong những lỗ hổng ứng dụng web phổ biến nhất và xảy ra khi một ứng dụng web sử dụng đầu vào từ người dùng không được xác thực hoặc không được mã hóa trong đầu ra mà nó tạo ra.

2.3. Lỗ hổng Remote File Include

Kiểu tấn công này, cho phép tin tặc include và thực thi trên máy chủ mục tiêu một tệp tin được lưu trữ từ xa. Tin tặc có thể sử dụng RFI để chạy một mã độc trên cả máy của người dùng và phía máy chủ. Ảnh hưởng của kiểu tấn công này thay đổi từ đánh cắp tạm thời session token hoặc các dữ liệu của người dùng cho đến việc tải lên các webshell, mã độc nhằm đến xâm hại hoàn toàn hệ thống máy chủ.

PHP có nguy cơ cao bị tấn công RFI do việc sử dụng lệnh include rất nhiều và thiết đặt mặc định của server cũng ảnh hưởng một phần nào đó. Để bắt đầu chúng ta cần tìm nơi chứa file include trong ứng dụng phụ thuộc vào dữ liệu đầu vào người dùng.

2.4. Lỗ hổng Local file inclusion

Lỗ hổng này nằm trong quá trình include file cục bộ có sẵn trên server. Lỗ hổng xảy ra khi đầu vào người dùng chứa đường dẫn đến file bắt buộc phải include. Khi đầu vào này không được kiểm tra, tin tặc có thể sử dụng những tên file mặc định và truy cập trái phép đến chúng, tin tặc cũng có thể lợi dụng các thông tin trả về trên để đọc được những tệp tin nhạy cảm trên các thư mục khác nhau bằng cách chèn các ký tự đặc biệt như “/”, “../”, “-“.

2.5. Không cập nhật phiên bản, mật khẩu quản trị yếu

Đặt mật khẩu quản trị quá yếu ( không đủ độ dài ký tự, không có các ký tự viết hoa, ký tự đặc biệt,… ), thiếu cơ chế chống brute force khiến kẻ tấn công có thể dò password admin. Cài đặt các module, plugin, extension, đều đã cũ bị dính các lỗi bảo mật đã được công bố (CVE) hoặc không cập nhật mới khi dùng các mã nguồn mở hiện nay thường là joomla, wordpress,…

3. Giải pháp khắc phục và phòng chống cho website bị tấn công Deface

3.1. Giải pháp khắc phục website bị tấn công Deface

Việc đầu tiên quản trị viên của website nên làm đó là xem những thông tin nhật ký, file log của máy chủ và truy tìm xem, hacker đã làm gì và làm như thế nào trên hệ thống của mình. Từ đó có thể lên danh sách những thứ cần khắc phục.

Tiếp theo quản trị viên nên tìm hiểu lý do hacker có thể tải lên được đoạn mã chứa trang deface. Quản trị viên cần tìm ra và vá lỗ hổng đó, để đề phòng các trường hợp defacement tiếp theo xảy ra.

3.2. Giải pháp phòng chống website bị tấn công Deface

Chi phí khôi phục từ một cuộc tấn công Deface sẽ cao hơn so với chi phí ngăn chặn cuộc tấn công ngay từ đầu. Để tránh thời gian chết, mất doanh thu và ảnh hưởng xấu đến danh tiếng của trang, hãy làm theo các biện pháp nêu trên để bảo vệ website của bạn.

3.2.1. Giải pháp thường được áp dụng

Quét mã nguồn website

Cách hiệu quả giúp website tránh được sự tấn công của tin tặc chính là quét mã nguồn website. Nếu doanh nghiệp của bạn có nền tảng kỹ thuật hay hay các nhân viên am hiểu công nghệ thì bạn nên thường xuyên kiểm tra web và các phần mềm độc hại để loại bỏ nó.

Giới hạn lượng truy cập

Việc có quá nhiều quản trị trên trang web đăng nhập vào web để thay đổi nội dung sẽ mở ra cơ hội xâm nhập trái phép cho các tin tặc thông qua trang đăng nhập. Chính bởi vậy mà việc giới hạn lượng truy cập chính là phương pháp hiệu quả giúp ngăn chặn Website Defacement.

Chọn lựa plugin cẩn thận

Một website được xem là dễ bị tấn công và thu hút được sự chú ý của hacker là một website tích hợp và sử dụng quá nhiều plugin hay các tính năng bổ sung bởi nó sẽ cung cấp nhiều tiềm năng hơn cho tin tặc. Chính vì vậy, bạn cần lựa chọn các plugin thật cẩn thận và đảm bảo rằng, nó đem lại những giá trị cần thiết đối với trang web và doanh nghiệp.

Cài đặt trình quét web tự động

Mặc dù bạn có thể tự mình kiểm tra web hay loại bỏ phần mềm độc hại, nhưng nó chưa phải là cách hiệu quả nhất. So với cách làm thủ công thì cài đặt trình web tự động lại tốt hơn nhiều. Bởi nó có thể tự động theo dõi file, cơ sở dữ liệu và các lỗ hổng để có thể tự động loại bỏ phần mềm độc hại và spam khi phát hiện ra những hành vi đáng ngờ.

3.2.2. Giải pháp toàn diện từ SecurityBox cho website

Giải pháp quản trị nguy cơ an ninh mạng SecurityBox phát triển và hoàn thiện nhằm giải quyết mọi khó khăn của doanh nghiệp trong vấn đề bảo vệ an ninh mạng cho webiste.

SecurityBox sẽ đóng vai trò là một người giám sát website của doanh nghiệp. Giải pháp này giúp đảm bảo trạng thái an toàn 24/7 cho website. Thiết bị vẽ ra một bức trang tổng thể về tình trạng an ninh mạng của website; giúp doanh nghiệp có được cái nhìn trực quan về điểm mạnh, điểm yếu, lỗ hổng và cả các nguy cơ an ninh mạng tồn tại trong website đó. Ngoài ra thiết bị còn đưa ra các giải pháp giúp khắc phục các lỗ hổng hiện có. Cuối cùng là chức năng suất báo cáo định kỳ về tình trạng an ninh của website.

3.2.3. Dịch vụ bảo mật website từ SecurityBox cho doanh nghiệp

Dịch vụ bảo mật website được SecurityBox thiết kế cho doanh nghiệp muốn bảo vệ website của mình 24/7 trong dài hạn nhưng với chi phí thấp. Dịch vụ là sự kết hợp giữa đội ngũ kỹ sư an ninh mạng kinh nghiệm và công nghệ tiến tiến từ SecurityBox. Dịch vụ giúp doanh nghiệp rà quét giám sát website 24/7, kiểm thử sâu, tìm ra các lỗ hổng có trên website và giải pháp khắc phục các lỗ hổng đó. Do đó doanh nghiệp sẽ không còn phải lo lắng về việc website bị tấn công nữa. Doanh nghiệp sẽ nhận được báo cáo về tình hình an ninh website để có thể nắm được tình trạng website của mình. Chi tiết về dịch vụ ở video dưới:

Tham gia group Cộng đồng an ninh mạng SecurityBox để tìm hiểu thêm về an ninh mạng. Đồng thời được mời tham dự các buổi webinar được tổ chức bởi SecurityBox.

Tìm hiểu thêm về Giải pháp quản trị an ninh website của SecurityBox!

Doanh nghiệp có nhu cầu tư vấn về an ninh mạng, vui lòng liên hệ qua mail info@securitybox.vn. Hoặc có thể điền trực tiếp vào form dưới, SecurityBox sẽ liên hệ với bạn!